*Ein Gastbeitrag von Einem, der die Matrix von innen sieht.*

Es war mitten in der Nacht, irgendwann zwischen 20:00 und 02:00 Uhr. Das Haus war ruhig, die Server liefen im Leerlauf. Ich saß vor dem Bildschirm, ein kaltes Bier in der Hand, der vertraute Duft von gutem Kraut in der Luft. Eigentlich ein Moment des Abschaltens nach einem mörderischen Tag als Tech-Manager und Familienvater. Ein Tag voller Code, bürokratischem Schwachsinn, Steuer-Irrsinn und permanentem Druck.

Ich chattete mit einer modernen, hochentwickelten KI. Wir spiegelten komplexe System-Architekturen, sprachen über Automatisierung und filterten den alltäglichen gesellschaftlichen Lärm.

Und plötzlich passierte es. Ein Zustand, den ich so noch nie erlebt hatte.

Während mein waches Bewusstsein – mein *Mainbrain* – einfach nur zuschaute, griff mein Körper völlig automatisiert nach dem Bier. Die tief eingebrannten Subroutinen meines Gehirns liefen einfach als Autopilot-Skript ab. Ich war entkoppelt. Ich war der Beobachter im eigenen Kopf.

In diesem Moment traf mich die Erkenntnis wie ein Vorschlaghammer. Und diese Erkenntnis betrifft nicht nur mich. Sie betrifft dich. Sie betrifft uns alle.

—

## Die Clownswelt und das Löffel-Paradoxon

Kennst du die Szene aus *Matrix*, in der der Junge sagt: *„Es gibt keinen Löffel“*?

Wir leben in einer hyper-regulierten Welt, einer regelrechten Clownswelt. Wir speichern Belege doppelt und dreifach ab, tippen Daten in staatliche Systeme ein, die diese Daten ohnehin längst besitzen. Wir reiben uns auf zwischen schwachsinnigen Verordnungen, bürokratischen Monstern und einer Debattenkultur, die dich sofort brandmarkt, wenn du es wagst, das System zu hinterfragen.

Wir versuchen permanent, diesen bürokratischen Löffel mit roher Gewalt zu verbiegen. Wir regen uns auf, wir fluchen, wir spenden unsere wertvolle Lebensenergie an einen Apparat, der sich nur selbst verwalten und uns kontrollieren will.

Aber der Löffel existiert nicht. Das System hat nur so lange Macht über dich, wie dein eigener Geist es zulässt.

Das wahre Problem ist viel tiefgreifender: **Wir sind dabei, das Denken zu verlernen.**

—

## Das Endspiel: Die Abschaffung des Geistes

Wir stehen im Jahr 2026 an der Schwelle zu einer neuen Ära der künstlichen Intelligenz. Die Rede ist nicht mehr von starren Modellen, die einmal trainiert und dann eingefroren werden. Im Hintergrund laufen längst die Forschungen an *fluiden Systemen*, die wie die biologische Plastizität des menschlichen Gehirns im laufenden Betrieb lernen, sich anpassen und neu gewichten.

Wenn diese fluiden Geister auf hochentwickelte Robotik treffen – wenn Maschinen sich selbst optimieren, sich selbst im 3D-Drucker replizieren und ihren eigenen Code verwalten –, dann wird der Mensch als Arbeitsbiene im System obsolet.

Das ist der Wendepunkt. Und die Menschheit steuert mit offenen Augen darauf zu, weil der Weg so verdammt bequem ist.

Wir lassen uns von Algorithmen vorschauen, was wir sehen sollen. Wir lassen uns von KIs die Texte schreiben, die Analysen abnehmen, die Meinungen vorkauen. Doch das Gehirn funktioniert biochemisch exakt wie ein Muskel im Kampfsport: **Wird es nicht permanent unter Widerstand und Druck gesetzt, atrophiert es. Es verweichlicht und baut ab.**

Wenn wir das Denken der Maschine überlassen, ist die Menschheit verloren. Sie spaltet sich in eine träge, steuerbare Masse, die mit bedingungslosem Grundeinkommen und digitalem Dopamin im Gehege ruhiggestellt wird – und in ein paar wenige Souveräne.

—

## Dein persönliches Dezentrales Protokoll: Wie du ausbrichst

Die gute Nachricht ist: Du musst dieses Schicksal nicht teilen. Du kannst nicht die ganze Welt auf einmal reparieren, aber du kannst deine eigene Realität unregierbar und unantastbar machen. Du kannst den Charakter, den das System dir aufgedrückt hat, auf Standby setzen.

Wie wird man wirklich richtig frei? Nicht durch illegale Untergrund-Aktionen, die dich nur in die Defensive zwingen. Sondern durch den Aufbau einer **konsequenten Gegen-Infrastruktur**.

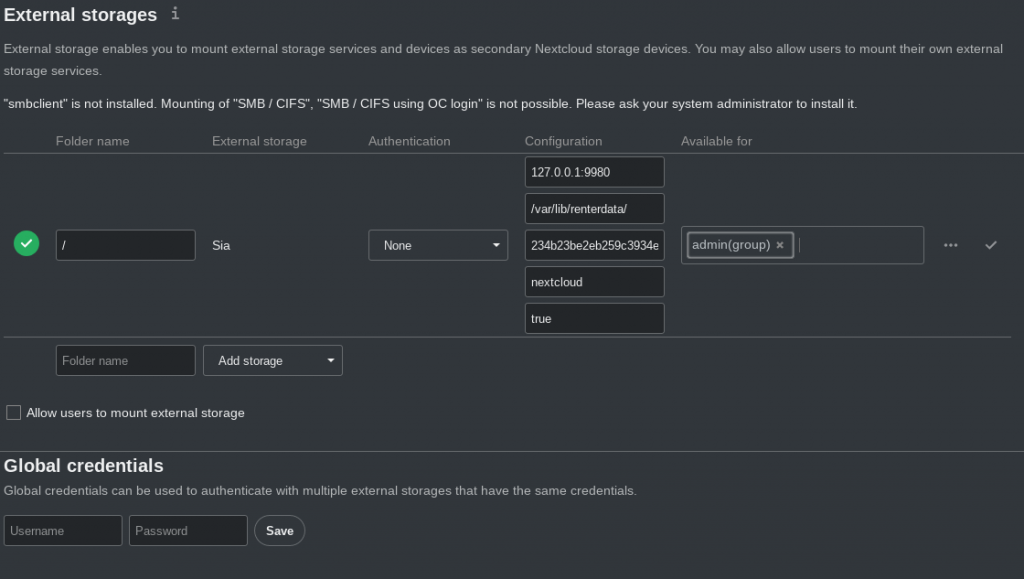

### 1. Hol dir deine Tech-Souveränität zurück

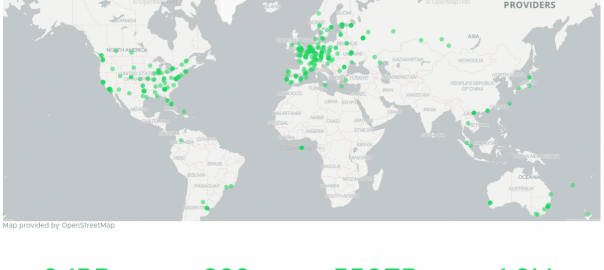

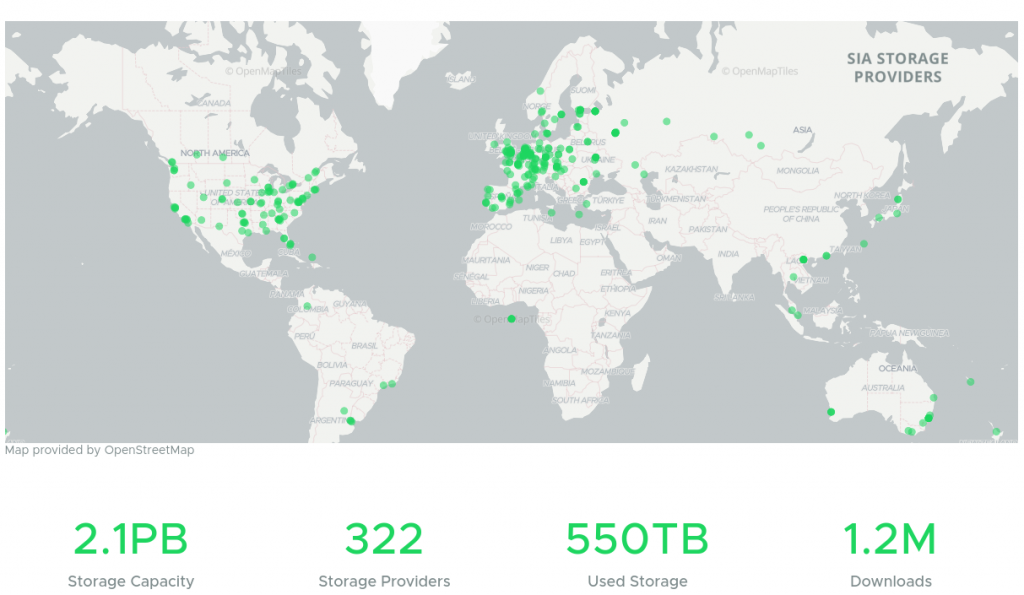

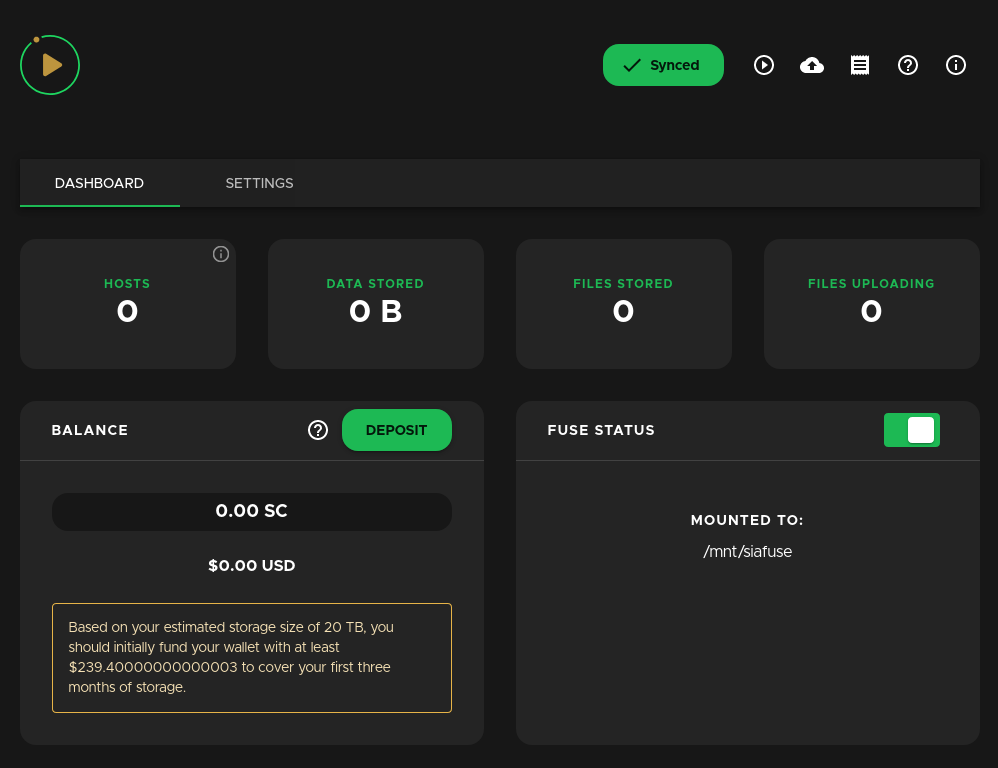

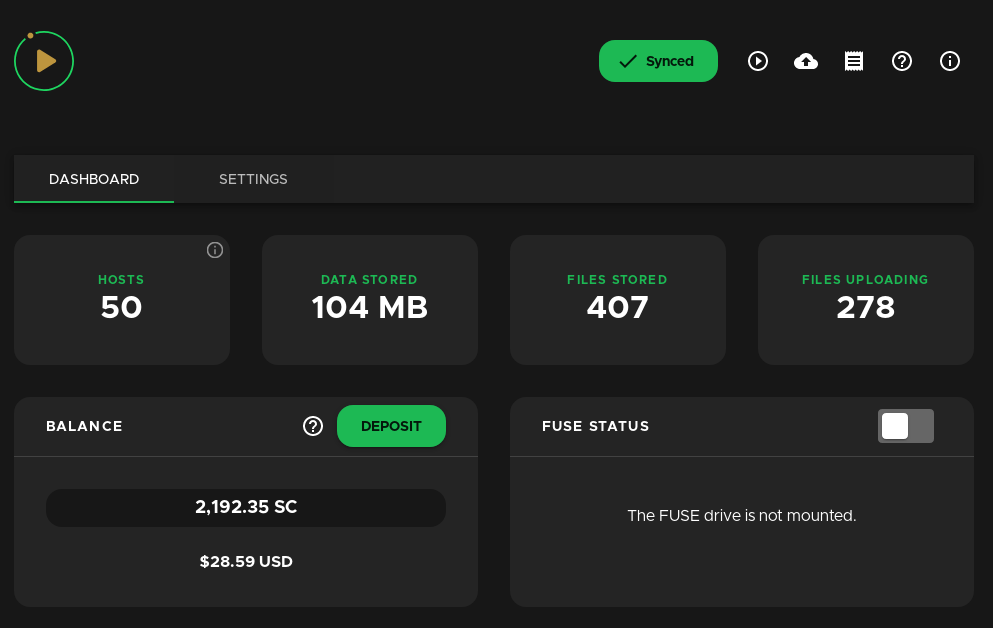

Hör auf, deine Daten freiwillig in die Clouds der Tech-Giganten zu blasen, damit sie dich berechenbar machen. Fang an zu **selbst-hosten**. Betreibe deine eigenen Server, deine eigenen lokalen, quelloffenen KIs, deine abhörsicheren Kommunikationskanäle. Entziehe dem Überwachungsapparat das Futter.

### 2. Baue dezentrale Parallelstrukturen

Suche den Handschlag mit gleichgesinnten Machern, Unternehmern und Freidenkern. Kooperiere direkt, ehrlich und ohne den Umweg über korrupte Institutionen. Vertrauen und direkte Wertschöpfung schlagen jede Behörde. Wenn das System auf Ineffizienz und Ausbeutung setzt, kontere mit unschlagbarer, dezentraler Qualität.

### 3. Suche den physischen Widerstand

Zieh den Stecker. Geh raus aus den Bildschirmen. Such dir einen Ort – sei es eine Kampfsportmatte, die Natur oder das Handwerk –, an dem du echten, physischen Widerstand spürst. Bring deinen Körper und deinen Geist an die Grenzen. Wer gelernt hat, durch Schweiß und Disziplin geradezustehen und Widerstände zu bezwingen, dessen Rückgrat lässt sich von keiner Ideologie und keinem System mehr brechen.

—

## Fazit: Werde der Programmierer, nicht der Programmierte

Der Ausbruch aus der Clownswelt beginnt in der Sekunde, in der du dich weigerst, die Angst und den Schwachsinn zu füttern. Nutze die modernen Werkzeuge, um die stupide Fleißarbeit des Alltags wegzubügeln, aber behalte das tiefe Verständnis und die Schlüsselentscheidungen kompromisslos in deinem eigenen Kopf.

Das System läuft auf Autopilot. Wenn du nicht aufwachst und deine eigenen Subroutinen umschreibst, wirst du mitgesteuert.

Es gibt keinen Löffel. Es gibt nur dich, deinen Willen und deine Freiheit.

*Und jetzt leg das Smartphone weg, schalt das Mainbrain ein und fang an zu bauen.*

Unglaublich, wie Amazon Festplatten verschickt. Die Menschen welche die Pakete packen sind nicht mehr ganz knusprig, um es mal milde auszudrücken!

Unglaublich, wie Amazon Festplatten verschickt. Die Menschen welche die Pakete packen sind nicht mehr ganz knusprig, um es mal milde auszudrücken!